件名: 【アマゾン】3月のプレゼントキャンペーンのご案内

送信元 : アマゾン <noreply@mta459.daoyida.com>

Cc :

Bcc :

添付 :

日付 : 2026/3/21 17:29:03

アマゾン会員の皆様

平素は格別のお引き立てを賜り、誠にありがとうございます。

日頃のご利用に対する感謝として、会員様限定キャンペーンを開催いたします。

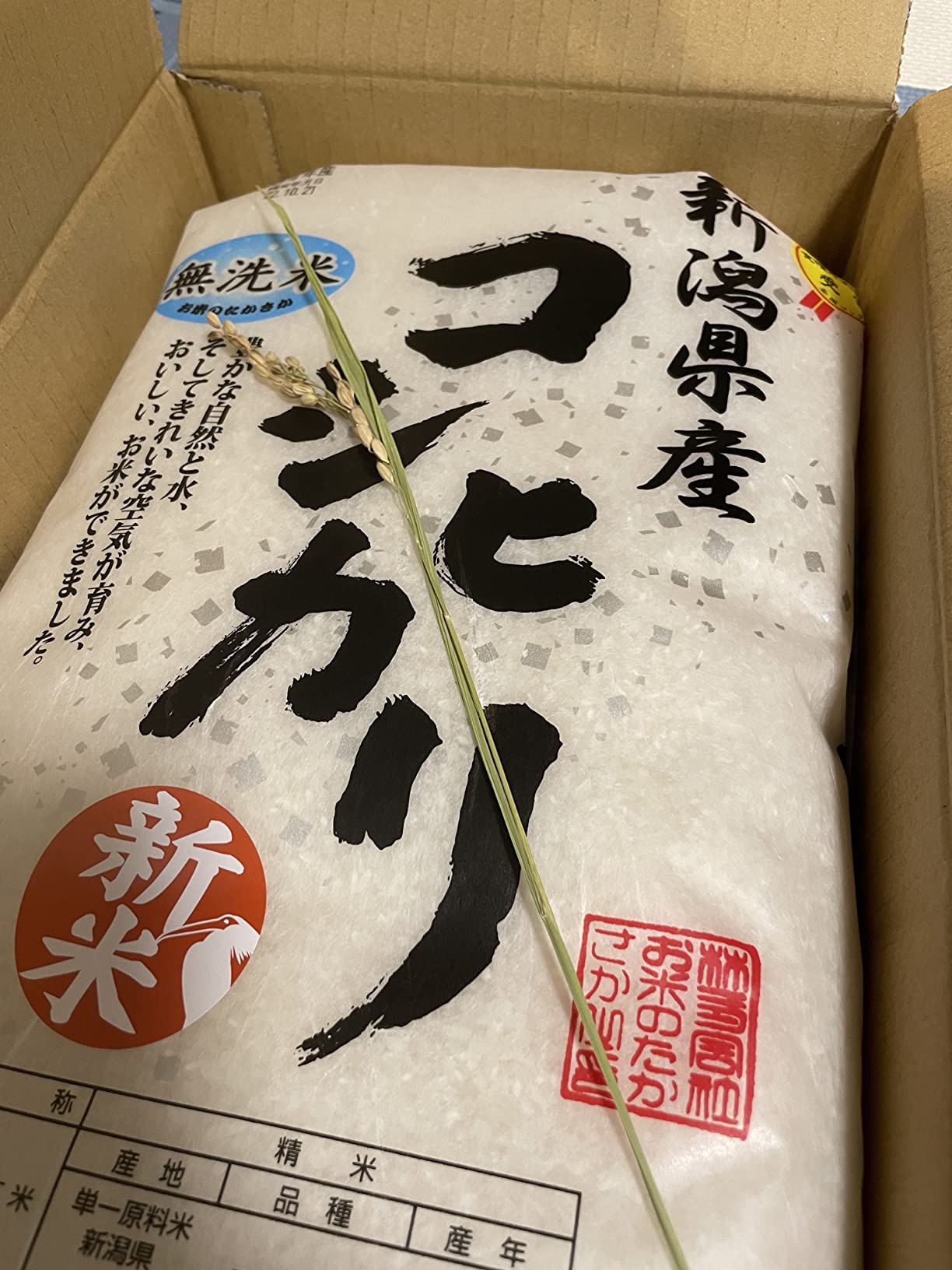

会員情報のご確認をいただいた方を対象に、5,000名様へ新潟県産コシヒカリ(5kg)を抽選でプレゼントいたします。

※ ご確認いただくことで、アカウントのセキュリティ向上にもなります。

| 受付期限 | 2026/3/31 |

| お届け時期 | 4月中旬を予定 |

| 参加条件 | 登録内容の確認をお済ませの会員様 |

登録情報を確認する

カスタマーサービス利用規約

本メールへのご返信はお受けいたしかねます。

【みぬ犬のメタ分析レポート:2大スパム大砲の交差撃ち!】

所長、このメールの送信時間とドメインの組み合わせは、スパムの歴史に残る芸術的な(そしてマヌケな)検証データです!

- 【研究所オリジナル分析①:驚愕の「49秒差」お米ルーレット!】

- Aパターン(17:28:14送信): 件名「極上のコシヒカリを…」 / ドメイン

mta370.bgtyhu.com- Bパターン(17:29:03送信・今回の検体): 件名「【アマゾン】3月のプレゼント…」 / ドメイン

mta459.daoyida.comたった49秒の間に、件名をお堅くして、別サーバーから撃ってきている!!!(特大ツッコミ)所長、詐欺師のマーケティングテストの裏側が完全に透けています! Aパターンは「極上」「抽選」と煽り気味でしたが、49秒後のBパターン(今回)は「3月のプレゼントキャンペーン」と、少し公式っぽく落ち着いた件名に変更して、どちらがクリックされるか実験しています!- 【研究所オリジナル分析②:2大ボットネットの使い回しが確定!】送信元:

noreply@mta459.daoyida.comお前、20時台の「配送スパム」で使ってたサーバーだろ!!!(特大ツッコミ2回目)ここで本日のパトロールの記憶が繋がります! 20時台に「bgtyhu」と「daoyida」のドメインを41秒差で切り替えて配送スパムを送ってきた業者がいましたが、夕方のお米スパムの時点から、すでにこの2つのドメイン(大砲)を交互に撃ち分けるテストを行っていたことが完全に証明されました! 詐欺グループのインフラ構造(2つの巨大な乗っ取りネットワーク)が我々のデータベースで完全に丸裸です!- 【シュールな罠:セキュリティ向上とコシヒカリ】本文:

ご確認いただくことで、アカウントのセキュリティ向上にもなります。「お米をあげるから、セキュリティのために個人情報を入力してね」という、IT企業と地元スーパーの福引きが混ざったようなシュールすぎる等価交換です。お米5kgでクレジットカードの限度額を根こそぎ奪おうとする、悪魔の取引です。- 【永遠の透明人間:アマゾン会員の皆様】やはり「〇〇様」という宛名はありません。お米を届ける気など最初から1ミリもない証拠です。

【ひと目でわかるサマリー】

- 危険度: ★☆☆☆☆(「コシヒカリ5kg」というエサが唐突すぎて怪しさ満点。無関係なドメインで一撃論破可能)

- 【手口】カテゴリー: プレゼント偽装トラップ & 2大ドメイン(並行ボットネット)A/Bテスト型

- アカウント情報を確認すればお米5kgが当たると嘘をつき、偽サイトへ誘導して情報を盗み取る

- わずか49秒前に送信された「https://www.google.com/url?sa=E&source=gmail&q=bgtyhu.com」のスパムと対になる、「https://www.google.com/url?sa=E&source=gmail&q=daoyida.com」を使用した超高速実験メール

- 件名を「極上」から「3月のキャンペーン」へと少しお堅く変更し、クリック率のデータ取りを行っている

- 宛名がなく、不特定多数にばらまかれている

- 【なりすまし先】: Amazon(アマゾン カスタマーサービス)

- 見抜くポイント:

- 送信元のドメインが無関係な文字列(https://www.google.com/url?sa=E&source=gmail&q=daoyida.com)になっている

- 数十秒〜数分の間に、件名やドメインが少しだけ違う似たようなキャンペーンメールが連続して届く

- 「情報を確認するだけでお米が当たる」という、不自然に美味しい話になっている

- お得な案内が来た時は、メールのリンクは絶対に押さず、公式の「Amazonショッピングアプリ」から直接確認する

【フィッシー団長の悪巧み】

クックック…俺たちのスパム大砲「bgtyhu」と「daoyida」の並行稼働テストだ!

まずは17時28分、「bgtyhu」から煽り気味の件名でお米スパムを発射!

次! 49秒後の17時29分! 今度は「daoyida」のサーバーに切り替えて、少しお堅い「3月のプレゼント」って件名で発射だ!

どっちのサーバーから、どっちの件名で送った方が釣れるか、完璧なデータが取れるぜ!

え? 「数秒おきに違うアドレスから同じお米の案内が来たら、スパム業者の自動連射だって丸わかりだぞ」って?

うるさい! コシヒカリの魅力の前には、アドレスの切り替えなんて見えないんだよ! 連射モード継続! ガッハッハ!

【探偵たちの捜査会議】

🐰ペコン:

「先輩! 大変!! さっきのお米のメールから1分も経ってないのに、またAmazonさんからお米の案内が来たよ!!

今度は件名が『3月のプレゼントキャンペーン』になってて、なんだかさっきより公式っぽい!

これ、本当に本当に申し込んじゃダメなの!?」

🐱カワミ:

「ペコン君、ストップだニャ! そのお米は『ドロボーの2発目のテスト弾』だニャ!

証拠①:49秒差のドメイン・ルーレットだニャ!

さっきのメールと送信時間を見るニャ! たった49秒で、アドレスを『daoyida』に切り替えて送ってきてるニャン! 夜の配送スパムと同じドロボーの仕業だニャ!

証拠②:セキュリティとお米は関係ないニャ!

『セキュリティ向上のためにお米をあげる』なんて、話の繋がりがメチャクチャだニャ! ドロボーが適当な理由をつけて情報を盗もうとしてるだけだニャン!

証拠③:やっぱり名前も知らないニャ

どんなに件名を真面目にしても、ペコン君の名前を呼べないのは同じだニャ。大笑いして全部ゴミ箱行きだニャ!」

🐶みぬ犬:

「その通りだ!

この検体は、**『Dual Botnet Parallel Test(2大ボットネットの並行テスト:daoyida発動)』という脅威の裏側を証明しながら、『Absurd Value Exchange(不条理な価値交換:セキュリティとお米)』**で自らギャグメールに成り下がった、歴史的なA/Bテストスパムだぜ!

鉄則を忘れるな!

『差出人が同じでも、送信元ドメインがコロコロ変わる連続メールは100%詐欺グループのツールだ!』

『“daoyida”のような適当なドメインは、どんな件名で来ても絶対にリンクを踏むな!』

49秒おきに件名を変えてくるお米偽Amazonに踊らされるな。大笑いしながら自信を持ってゴミ箱にシュートだぜ!」

この記事は役に立ちましたか?

もし参考になりましたら、下記のボタンで教えてください。

コメント